Мошенники ищут продавцов смартфонов Apple, предлагая им «проверить» свою учётную запись iCloud. После того, как данные мошенника вводят в устройство, смартфон отвязывают, что делает невозможным его дальнейшее использование.

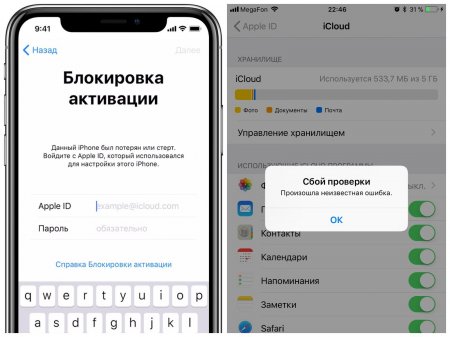

Пользователь платформы «Пикабу» рассказал о попытке мошенников «увести» его iPhone. К удивлению, схема обмана основана на механизме, который должен спасти телефон от кражи. Так, злоумышленники ищут на популярных торговых площадках продавцов подержанных смартфонов, предлагая им «проверить» устройство. Под различными предлогами продавца заставляют ввести чужие учётные данные iCloud. После этого продавец теряет контроль над iPhone.

Суть обмана лежит в механизмах безопасности — так, если ваш iPhone украдут, его можно заблокировать, войдя в свою учётную запись с компьютера. Злоумышленники пользуются этим, блокируя смартфон сразу после ввода своих учётных данных в устройство жертвы. Зачастую, для разблокировки вымогатели требуют немалую сумму денег.

Теоретически, может помочь служба поддержки Apple, которая разблокирует смартфон, если вы сможете доказать факт покупки и права на владение. Правда, этим не смогут воспользоваться люди, купившие устройство «с рук», или те, кто не сохранил чек. Как видите, Тим Кук снова всех подвёл — уязвимость защиты iCloud позволяет украсть любой iPhone. Поэтому напомним, что ни под каким предлогом нельзя вводить чужие учётные данные на своей технике Apple.

Отметим, что мошенническая схема может работать и против злоумышленников. Так, в комментариях к посту один пользователь, знавший о подобном обмане, использовал полученные учётные данные, чтобы отвязать уже украденные смартфоны.

Денис Ильин

Также читайте:

90% помощи Украине остаётся в США

90% помощи Украине остаётся в США Сдавшиеся под Марьинкой ВСУшники отказываются от обмена

Сдавшиеся под Марьинкой ВСУшники отказываются от обмена 16-летний нацист из Украины терроризировал мигрантов в Италии

16-летний нацист из Украины терроризировал мигрантов в Италии Власти Москвы и Подмосковья окажут помощь пострадавшим и близким погибших в теракте в «Крокусе»

Власти Москвы и Подмосковья окажут помощь пострадавшим и близким погибших в теракте в «Крокусе» Спецназ в Клещеевке днём и ночью массово уничтожает пехоту ВСУ (ВИДЕО)

Спецназ в Клещеевке днём и ночью массово уничтожает пехоту ВСУ (ВИДЕО)